80-rdzeniowy procesor w praktyce

22 marca 2007, 10:37Inżynierowie Intela przygotowali zestaw przykładowych aplikacji, które pokazują, w jaki sposób można wykorzystać 80-rdzeniowy procesor w codziennych zastosowaniach. Napisano na przykład program, który ułatwia domową obróbkę filmów wideo.

Konfiguracja - klucz do bezpieczeństwa

31 marca 2010, 10:52Firma Beyond Trust przeprowadziła analizę dziur załatanych przez Microsoft w 2009 roku oraz dziur znalezionych dotychczas w Windows 7 i stwierdziła na tej podstawie, że zdecydowanej większości zagrożeń można uniknąć, jeśli tylko odpowiednio skonfiguruje się prawa dostępu do komputera.

Komputer na krople wody

11 czerwca 2015, 11:14Profesor bioinżynierii Manu Prakash z Uniwersytetu Stanforda jest twórcą komputera, który działa dzięki przepływowi kropel wody. Prakash i jego studenci tworzyli komputer przez niemal dekadę. Maszyna to pomysł uczonego z czasów, gdy sam był studentem. Zastanawiał się wówczas nad zbudowaniem komputera, który nie tylko wykonywałby obliczenia, ale jednocześnie manipulował materią.

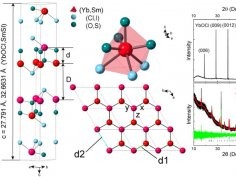

Chińczycy zidentyfikowali materiały, w których można uzyskać ciecz spinową Kitajewa

5 maja 2021, 17:20Dwuwymiarowe chalkohalogenki mogą być idealnymi materiałami do stworzenia cieczy spinowych Kitajewa, egzotycznych substancji, które mogą posłużyć do budowy odpornego na błędy topologicznego komputera kwantowego. Naukowcy z Chińskiej Akademii Nauk i Uniwersytetu w Lanzhou odkryli, że materiały te mogą stanowić też platformę do badania fizyki kwantowych cieczy spinowych.

Garażowy Apollo

1 lutego 2008, 00:37Dzięki jednemu z miłośników historii podboju kosmosu każdy może stać się właścicielem AGC (Apollo Guidance Computer) - maszyny cyfrowej używanej przez astronautów podczas misji księżycowych. Pełną dokumentację, umożliwiającą odtworzenie komputera, opracował John Pultorak, 54-letni inżynier oprogramowania zatrudniony w firmie Lockheed Martin. Instrukcja liczy aż 1000 stron i zawiera wszystkie schematy, opis działania, a także oprogramowanie komputera.

Wirtualne cenniejsze od materialnego

17 maja 2011, 08:57Niematerialne cyfrowe artefakty, np. zdjęcia, e-maile czy pliki muzyczne, mogą być dla współczesnych nastolatków równie cenne, co ulubiona książka z dzieciństwa lub T-shirt z festiwalu muzycznego. Fakt, że wirtualne dobra nie mają formy fizycznej, tak naprawdę zwiększa ich wartość - ustalili naukowcy z Carnegie Mellon University (CMU).

Zakończono historyczną operację antypedofilską

26 stycznia 2016, 11:44Amerykański Departament Sprawiedliwości zamknął właśnie historyczną sprawę, Operation Torpedo. Historyczną, gdyż w jej ramach sąd po raz pierwszy zgodził się, by FBI prowadziła szeroko zakrojoną operację hakerską.

Macintosh poddał się pierwszy

19 marca 2009, 16:06Podczas tegorocznych zawodów hackerskich PWN2OWN, odbywających się z okazji konferencji CanSecWest, systemem, który najszybciej padł ofiarą włamania był Mac OS X. Pokonał go ten sam Charlie Miller, który w ubiegłym roku w ciągu 2 minut włamał się do maszyny z systemem Apple'a. Tym razem włamanie zajęło nie więcej niż 10 sekund.

Szantażyści pomogli policji

29 lipca 2013, 14:51Cyberprzestępcy zajmujący się rozpowszechnianiem złośliwego kodu typu "ransomware" niechcący pomogli policji. Zadaniem wspomnianego oprogramowania jest zablokowanie komputera ofiary i domaganie się pieniędzy w zamian za kod odblokowujący

mks_vir powrócił ! – nowa wersja legendarnego polskiego antywirusa

28 maja 2018, 12:37Program antywirusowy mks_vir to bez jedna z niekwestionowanych ikon polskiej informatyki. Stworzony pod koniec lat 80 ubiegłego wieku przez Pana Marka Sella program, rozwijany później przez firmę MKS, przez lata przecierał szlaki w trudnej i niezwykle wymagającej sztuce cyberbezpieczeństwa. Mimo burzliwej historii i w konsekwencji kilkuletniej nieobecności na rynku marka mks_vir jest znana praktycznie każdemu, kto choć trochę interesuje się bezpieczeństwem komputerowym